OpenClaw мониторинг на VPS: healthchecks, логи и алерты без боли

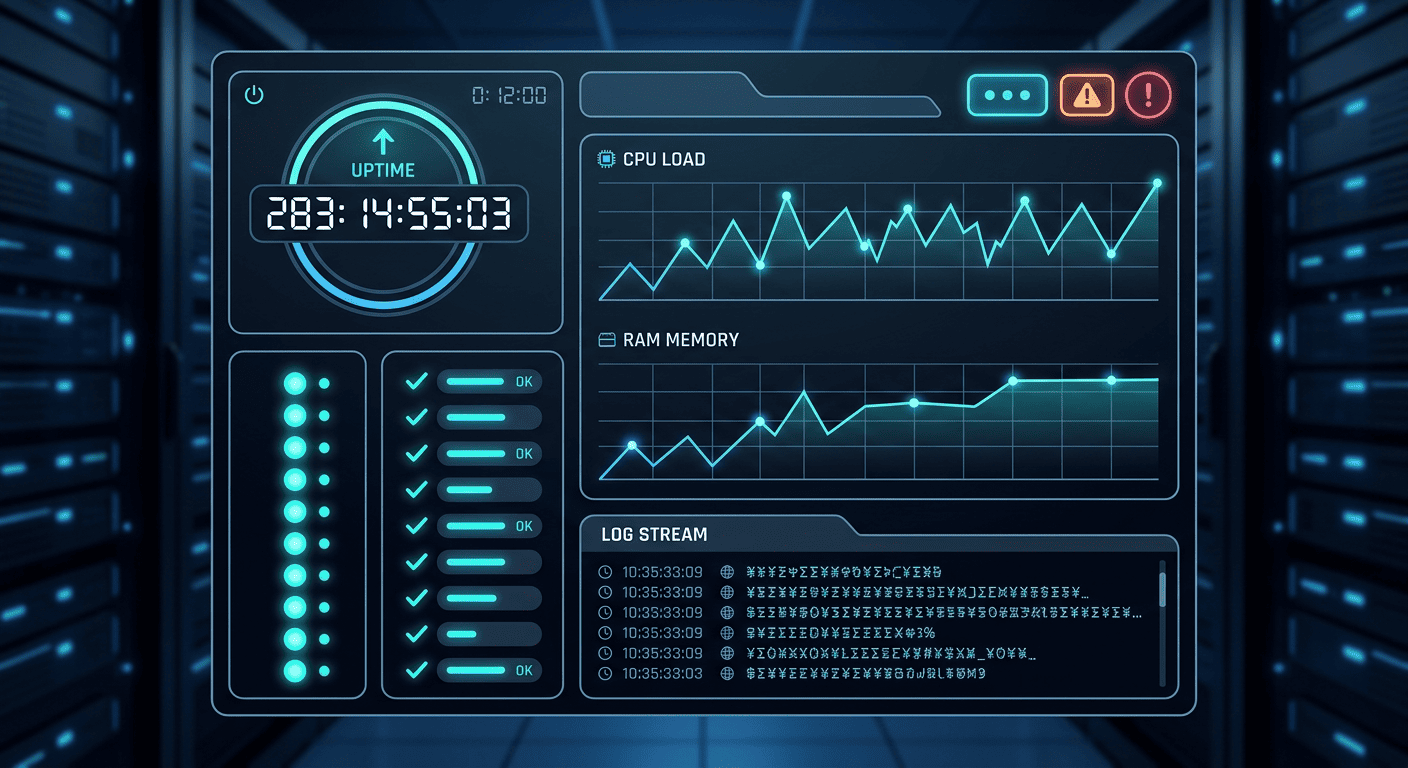

Мониторинг OpenClaw на VPS — это набор простых проверок: статус сервиса, health endpoint, логи, загрузка CPU/RAM и алерты на падение, чтобы агент не «умирал молча» в самый неудобный момент.

Если у вас OpenClaw крутится 24/7 на Linux-сервере, то главная ошибка — считать, что «раз установил, значит работает». На практике проблемы обычно приходят скучно: закончился диск, завис контейнер, процесс ушёл в restart loop, выросла задержка ответа, cron перестал срабатывать, а вы узнаёте об этом слишком поздно. Ниже — практическая схема, как настроить мониторинг OpenClaw на VPS без корпоративного зоопарка из двадцати сервисов.

🦞 Почему мониторинг OpenClaw на VPS нужен даже для маленького проекта?

Даже если у вас один сервер, один агент и «всего пара сценариев», мониторинг нужен по трём причинам:

- 🦞 OpenClaw часто завязан на расписание: cron, heartbeat, очереди, уведомления, проверка почты, публикации.

- 🦞 Сбой не всегда заметен сразу: интерфейс может открываться, но агенты уже тормозят или не исполняют задачи.

- 🦞 VPS — среда с ограниченными ресурсами: 2 vCPU и 2–4 GB RAM быстро заканчиваются, если параллельно крутятся Docker, браузер, базы или Ollama.

Минимальная цель мониторинга проста: понять, жив ли OpenClaw, насколько стабильно он отвечает и не умирает ли сервер по ресурсам. Для этого не нужен дорогой enterprise-стек. Достаточно правильно настроить 5 уровней контроля.

🦞 Что именно нужно мониторить в OpenClaw?

Вот базовый чеклист. Если контролируете эти параметры, вы уже сильно впереди большинства «поставил и забыл» установок.

| Что смотреть | Нормально | Когда бить тревогу |

|---|---|---|

| Статус процесса / сервиса | active / running | failed, restarting, inactive |

| Health endpoint | HTTP 200, ответ < 2 сек | 5xx, timeout, ответ > 5 сек |

| CPU | до 70–80% | выше 85% дольше 10 мин |

| RAM | до 80–85% | 90%+ и swap растёт |

| Диск | свободно > 15% | занято 90–95%+ |

| Логи и рестарты | единичные предупреждения | 3+ рестарта за час, повторяющиеся ошибки |

Если OpenClaw запущен через Docker, добавьте ещё два пункта: статус контейнера и размер docker-логов. Именно они любят тихо раздувать диск до красной зоны. Классика жанра: агент вроде бы «самостоятельный», а место на VPS заканчивается вполне самостоятельно тоже.

🦞 Как настроить базовый мониторинг OpenClaw на VPS за 15 минут?

Вот рабочий минимальный набор для Ubuntu/Debian.

- 🦞 Проверьте состояние сервиса

systemctl status openclaw

journalctl -u openclaw -n 50 --no-pager - 🦞 Проверьте порт и локальную доступность

ss -tulpn | grep 18789

curl -fsS http://127.0.0.1:18789/health - 🦞 Проверьте ресурсы сервера

free -hили

df -h

tophtop - 🦞 Добавьте cron-проверку каждые 5 минут

*/5 * * * * curl -fsS http://127.0.0.1:18789/health >/dev/null || echo "$(date -Is) OpenClaw healthcheck failed" >> /var/log/openclaw-health.logЭто уже лучше, чем ничего, но я рекомендую сразу сделать маленький bash-скрипт с несколькими проверками:

#!/usr/bin/env bash

set -e

URL="http://127.0.0.1:18789/health"

LOG="/var/log/openclaw-health.log"

if ! curl -fsS --max-time 5 "$URL" >/dev/null; then

echo "$(date -Is) healthcheck FAIL" >> "$LOG"

fi

if [ "$(df / --output=pcent | tail -1 | tr -dc '0-9')" -gt 90 ]; then

echo "$(date -Is) disk above 90%" >> "$LOG"

fiЕсли хотите чуть более взрослый сетап, ставьте node_exporter и подключайте Prometheus + Grafana. Но для большинства OpenClaw-инсталляций сначала достаточно локального healthcheck + логов + алерта в Telegram/Discord.

🦞 Какие алерты реально полезны, а какие только шумят?

Полезные алерты — это те, после которых вы действительно что-то делаете. Для OpenClaw на VPS я бы начал с таких порогов:

- 🦞 health endpoint не отвечает 2 проверки подряд;

- 🦞 CPU выше 85% дольше 10 минут;

- 🦞 RAM выше 90% или пошёл активный swap;

- 🦞 диск занят более чем на 90%;

- 🦞 сервис перезапускался 3 и более раз за час;

- 🦞 время ответа API стабильно выше 5 секунд.

А вот бесполезные алерты — это «разово CPU 82% на 20 секунд» или «одна warning-строка в логе». С ними вы быстро отключите уведомления и потеряете смысл мониторинга. Лучше 5 чётких сигналов, чем 50 истерик в сутки.

Если у вас есть OpenClaw cron-задачи, добавьте отдельную проверку их результата. Частая проблема не в том, что агент упал, а в том, что расписание отработало с ошибкой и никто этого не заметил. Поэтому полезно логировать не только состояние сервиса, но и факт выполнения ключевых сценариев: утренний дайджест, публикация поста, проверка почты, heartbeat.

🦞 Как мониторить Docker, логи и не убить VPS своими же логами?

Если OpenClaw работает в контейнере, базовый набор команд такой:

- 🦞

docker ps— убедиться, что контейнер жив; - 🦞

docker logs --tail 100 openclaw— увидеть свежие ошибки; - 🦞

docker stats— быстро оценить CPU/RAM; - 🦞

du -sh /var/lib/docker/containers/*— найти жирные логи.

Очень желательно включить ротацию логов. Если используете Docker json-file logging, добавьте лимиты в compose или daemon config. Если systemd/journald — периодически чистите старьё:

journalctl --vacuum-time=7d

journalctl --disk-usageПрактическое правило: хранить на маленьком VPS логи за 7–14 дней, а не пытаться превратить сервер в музей страданий. Для большинства инцидентов этого достаточно.

Если OpenClaw начинает тормозить после подключения browser automation, OCR, PDF или локальных моделей, почти всегда причина в ресурсах. В этом случае мониторинг нужен не «для галочки», а чтобы увидеть момент деградации: выросла память, пошёл swap, увеличилось время ответа, контейнер начал рестартиться. И вот уже у вас не «мистический баг», а скучная и полезная правда.

🦞 Какие ошибки встречаются чаще всего?

- 🦞 Открывают порт панели наружу без защиты. Дашборд и служебные интерфейсы должны висеть за reverse proxy, HTTPS и, по возможности, дополнительной авторизацией.

- 🦞 Смотрят только на uptime. Процесс может жить, а cron, браузер или задачи уже давно умерли.

- 🦞 Не следят за диском. Логи, кэш и Docker-слои съедают VPS быстрее, чем кажется.

- 🦞 Нет тестового алерта. Настроили уведомления, но ни разу не проверили, приходят ли они вообще.

- 🦞 Не логируют ключевые сценарии. Важно знать не только что OpenClaw жив, но и что он реально выполняет нужные задачи.

🦞 Мини-чеклист: что сделать сегодня?

- 🦞 Проверьте

systemctl status openclawили состояние контейнера. - 🦞 Запустите локальный

curlhealthcheck. - 🦞 Настройте cron-проверку каждые 5 минут.

- 🦞 Поставьте алерты на CPU, RAM, диск и restart loop.

- 🦞 Ограничьте и ротируйте логи.

- 🦞 Раз в неделю тестируйте отказ: остановите сервис и убедитесь, что уведомление приходит.

Если хотите, чтобы OpenClaw работал не «по настроению сервера», а предсказуемо, мониторинг — не дополнительная опция, а базовая гигиена. А дальше уже можно наращивать стек: Prometheus, Grafana, Uptime Kuma, Telegram-алерты, отдельные проверки cron-цепочек. Но стартовать лучше с малого и рабочего. Именно так обычно и выживают хорошие self-hosted системы.

CTA: Если строите практическую систему на AI-агентах и хотите больше таких разборов по OpenClaw, VPS и автоматизации — загляните в Telegram: https://t.me/aaakalsin.

🦞 FAQ: мониторинг OpenClaw на VPS

1. Как быстро проверить, работает ли OpenClaw на сервере?

Самый быстрый путь — проверить статус сервиса и локальный health endpoint: systemctl status openclaw и curl -fsS http://127.0.0.1:18789/health.

2. Какие метрики самые важные для OpenClaw?

В первую очередь CPU, RAM, свободное место на диске, время ответа healthcheck и количество рестартов сервиса или контейнера.

3. Нужны ли Prometheus и Grafana с первого дня?

Нет. Для маленькой установки сначала хватит cron, curl, логов и уведомлений. Prometheus/Grafana полезны, когда нужна история метрик и красивые графики вместо гадания на кофейной гуще.

4. Как часто делать healthcheck?

Обычно достаточно каждые 5 минут. Если у вас критичный production-сценарий, можно чаще, но без фанатизма — серверу тоже хочется жить спокойно.

5. Что делать, если OpenClaw не падает, но сильно тормозит?

Смотрите RAM, swap, CPU и тяжёлые фоновые задачи: browser automation, OCR, PDF, локальные модели. Часто проблема не в самом OpenClaw, а в том, что VPS уже задыхается.

6. Можно ли мониторить OpenClaw без Docker?

Да. Для systemd-сервиса подойдут systemctl, journalctl, cron и любой внешний uptime-monitoring. Docker удобен, но не обязателен.

7. Как понять, что мониторинг настроен правильно?

Сымитируйте сбой: остановите сервис, заблокируйте endpoint или временно измените команду healthcheck. Если алерт пришёл, значит система не просто «нарисована», а реально работает.